Új hozzászólás Aktív témák

-

vicze

félisten

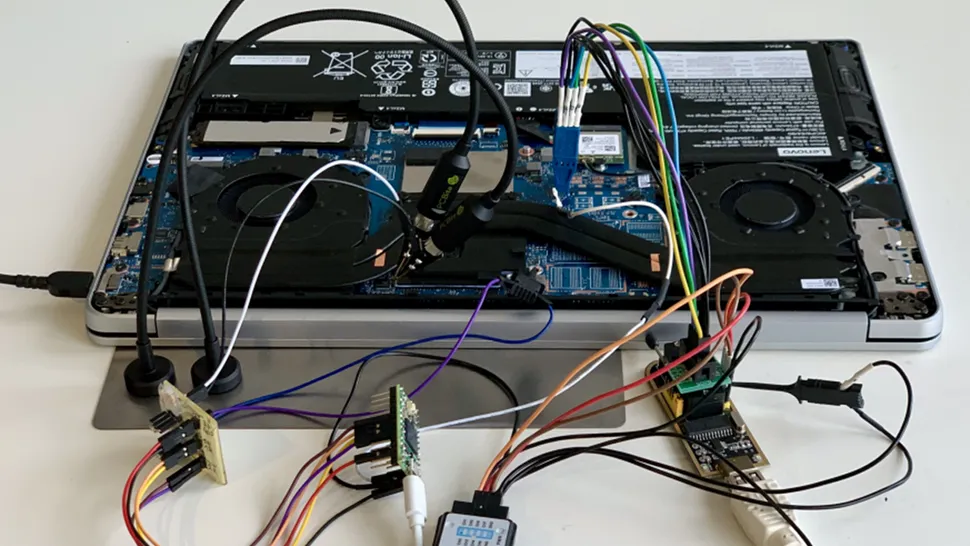

A Fault-Injection (glich) HW támadás elég általános minden platformon, Intelek gen 13-ig mind sérülékenyek különböző módjaira.

Általában ezek eléggé ignorálva vannak mert ez egy elég komplex HW támadás.

-

NandoXXL

senior tag

https://nki.gov.hu/it-biztonsag/hirek/amd-tpm-exploit-megsem-annyira-biztonsagos-a-tpm/

AMD TPM EXPLOIT: MÉGSEM ANNYIRA BIZTONSÁGOS A TPM?

https://ipon.hu/magazin/cikk/az-amd-cpu-hibaja-miatt-feltorheto-a-teslak-rendszere-fizetos-szolgaltatasok-is-bekapcsolhatoak-ingy

AZ AMD CPU HIBÁJA MIATT FELTÖRHETŐ A TESLÁK RENDSZERE -

Jó, mondjuk megfelelő állapotban én ezen a chicken attackon tényleg tudok röhögni (nem, nem kell hozzá semmi tudatmódosító extra, csak hangulat elég

), de ez a vicc ez tényleg borzalmas egy erőltetett valami.

), de ez a vicc ez tényleg borzalmas egy erőltetett valami.Szerk: Azért becsületből végignéztem, ha már én kezdtem el a topik szétbombázásával az "annyira szar, hogy már jó" contenteknek.

-

válasz

Szirtimorc

#66

üzenetére

Szirtimorc

#66

üzenetére

Mentsegemre szoljon, en elore szoltam.

Chicken attttaaaa-aaa-aaa-ack, chicken attttaaaa-aaa-aaa-ack!

-

vicze

félisten

Az AMD folyamatosan keverte a magokat, így most mondhatom azt hogy az új jelölés jó, mert fix a mag elnevezés, de igazából csak bonyolítja a dolgokat.

Pl. 5700G az Cezanne Zen3-mal, de 5700U az Lucienne és Zen2.A két legnagyobb érintett felhasználói sorozat a 3000-es desktop és a 4000-es mobil.

Persze vannak még a kivételes esetek, mint a Van Gogh (Steam Deck) és az Xbox X procija. -

KAMI911

senior tag

Gondolom akkor ezek lennének érintettek?

https://en.wikichip.org/wiki/amd/microarchitectures/zen_2#All_Zen_2_Chips -

vicze

félisten

A mikrokód update changelog ezeket tartalmazza:

Zenbleed - information leak via speculative execution

- microcode_amd_fam17h.bin{.asc}: update AMD fam17h cpu microcode and signature for Zenbleed vulnerability

- New microcodes:

+ Family=0x17 Model=0x31 Stepping=0x00: Patch=0x0830107a Length=3200 bytes

+ Family=0x17 Model=0xa0 Stepping=0x00: Patch=0x08a00008 Length=3200 bytes

- Updated microcodes:

+ Family=0x17 Model=0x08 Stepping=0x02: Patch=0x0800820d Length=3200 bytes

+ Family=0x17 Model=0x01 Stepping=0x02: Patch=0x0800126e Length=3200 bytes

- CVE-2023-205930x31 - Rome - Ez tiszta.

0xa0 - Mendocino - Ez Zen 2 érintett, de AMD nem adott ki mikrokódfrissítést, így ???

0x08 - Colfax, Pinnacle Ridge - Zen+ mag, nem érintett.

0x01 - Naples, Whitehaven, Summit Ridge, Snowy Owl - Zen mag, nem érintettÍgy már érthető a zavar?

-

A 4750U az Family 23 Model 96, vagyis nem Mendocino, hanem Renoir.

Biztonságérzetet pedig majd az a kernelfrissítés fog adni, ami tartalékmegoldásként aktiválja a chicken bitet ezeken az érintett processzorokon. Ahogyan írják; it suppresses non-branch predictions, tehát az elágazásbecslővel kapcsolatos, és ezért is csökkenti a teljesítményt.

Illetve ha telepíted az msr-tools csomagot, akkor kézzel is ki tudod rá adni a parancsot. Bár ezt szerintem minden egyes indításkor meg kell tenni. Tehát minimum /etc/rc.local, de az is lehet, hogy a /lib/systemd/system-sleep könyvtárba is kell egy szkript rá, hogy felfüggesztett állapot után is újra érvényre jusson. -

vicze

félisten

Ok Chipwiki-n megtaláltam.

Hát rohadtul nem segít a dolgokon, hogy 17h-ban van Zen és Zen+ is, ami elvileg nem érintett, így a mikrokód frissítések nem relevánsak a hiba szempontjából.

Na akkor kérdés, 0x08a00008 javítja a hibát, Mendocino-on vagy sem? Mert hivatalos AMD mikrokód csak a 0x0830107a a Rome-hoz van.

-

vicze

félisten

Hát a "Family=0x17 Model=0x31" és a többi HEX sajnos elég kevés embernek mond bármit is sajnos, úgyhogy ebből jön a kavarodás.

Meg az se segít, hogy nagyban ott villog, hogy AMD microcode security update, és hiába rakom fel nem javít semmit. Ez nagyon veszélyes így, mert hamis biztonságérzetet ad sokaknak, akik nem ássák bele magukat.

Meg az se segít, hogy nagyban ott villog, hogy AMD microcode security update, és hiába rakom fel nem javít semmit. Ez nagyon veszélyes így, mert hamis biztonságérzetet ad sokaknak, akik nem ássák bele magukat.Van lista valahol egy értelmes lista, hogy melyik hex melyik CPU, mert valahogy nagyon nem találok?

"Az optimális javítás az majd az új microcode lesz."

Ez tiszta sor. -

Az amd64-microcode csomagba bekerültek az AMD által már elkészített, új microcode-ok (lásd changelog), viszont ez nem fedi le az összes érintett típust, csak egy részét. A linkelt linuxos patch alapján még legalább háromféle microcode hiányzik; 0x0860010b, 0x08608105 és 0x08701032. A 4750U az model 96, vagyis 0x60, tehát a 0x0860010b fog kelleni neki. Ez majd egy későbbi frissítéssel fog érkezni.

A chicken bites mitigation-höz nem szükséges microcode frissítés. Ez csak amolyan sürgősségi tartalékmegoldás, ami azonnal aktiválható, viszont nagyobb mértékben csökkenti a processzor teljesítményét. Az optimális javítás az majd az új microcode lesz.

-

Ezt a chicken bit-et el tudja valaki magyarazni plz? Ezt nem vagom, micsoda.

Ez jutott rola eszembe.Es aki erre rakattintott, es esetleg meg vegig is nezte, attol ezuton is elnezest kerek. Annyira szar, hogy garantaltan bele fog ragadni az agyadba, es nem szabadulsz tole.

-

vicze

félisten

"Két mikrokód frissítést adott ki azóta a Microsoft"

Ez nem igaz, rengeteg volt Intelhez. Legutóbbi a márciusi(ez épp W11, ez W10.)mcupdate_GenuineIntel.dll frissíti az Intel mcupdate_AuthenticAMD.dll pedig az AMD mikrokódokat. Bővebben erről itt.

-----------------------------------------

@#51 Kendek: Kezd egy kicsit nagyon zavaros lenni... 4750U-hoz megkaptam a "microcode" frissítést Ubi-n keresztül, de akkor most ezek ki lettek küldve kvázi minden distróra úgy, hogy csak az Epyc can benne? És gyak nem javít semmit semmi máson, mert akkor ez nagyon megtévesztő a usernek. Mert azt hittem, hogy a kiküldött "microcode"-ok a chicken bit et állítják, de thergo leírása alapján nem, akkor mi a jó francot csinál és miért kaptam meg...

-

Azért, mert a 4750U az bár family 0x17, de model 0x60. Ehhez pedig sajnos még nem érkezett microcode frissítés. Szóval ezek szerint ezen processzorok esetén még várni kell.

Addig is, lesz Linuxhoz kernel patch, ami az új microcode megérkezéséig beállítja ezt a chicken bitet. Az esetedben a 0x0860010b verziót kell megvárnod.

-

westlake

félisten

A csomagban van néhány mikrokód, de újabb csak kettő: a 2023 május 17-ei (30F10), ami EPYC 7xxx-hez, és Threadripper (Pro) 39xx-hez jó, és a 2023 június 15-ei (A0F00), amihez eddig összesen két modellt találtam (Ryzen 3 7320U, Ryzen 5 7520U). Tehát a frissítés nem az összes Zen2-es processzorhoz jó! Van minimum hét(!) különböző CPUID, ami Zen2-es. Az említett frissítés ebből lefed kettőt.

-

westlake

félisten

Elég naivan álltok hozzá a Windows-os témához. A Windows 10 legutóbbi "magja" 2019 december 7-ei. Két mikrokód frissítést adott ki azóta a Microsoft: 2021 januárjában és 2023 februárjában. Windows 11-nél sem jobb a helyzet: a "mag" 2022 májusi és az egyetlen frissítés 2023 februári. Tény, hogy egy Windows-os frissítéssel sokkal könnyebben megoldható a dolog, mint a BIOS frissítésével, de ha nincs (vagy nagyon ritka), akkor nincs értelme róla beszélni.

"Az AMD a második generációs EPYC termékcsaládhoz már biztosította a szükséges, 0x0830107A jelzésű mikrokódot a RomePI 1.0.0.H AGESA verzión belül, így a javítás már elérhető a legfrissebb BIOS-okban..."

Ezt pedig nem igazán értem. A dokumentáció szerint ezt is 2023 októberében tervezik kiadni. Plusz végignéztem az "összes" releváns ASRock Rack és Supermicro alaplap BIOS-át és egyikben sincs semmi új. A legtöbbet még 2022 év végén adták ki. Néhány darab 2023 év eleji van csak.

-

Akula

őstag

A Zen2 előttiek nem is érintettek? Pl. Raven Ridge. Mit variáltak a Zen2-vel?

-

thgergo

tag

Hát... Ma kipróbáltam. Megnyitott böngésző ablakában megadott jelszót el lehet kapni, mintha keylogger lenne a gépen. Igaz, a beírt jelszó szövegét kerestem vele. Ha ez egy megnyitott javascriptes oldallal is megoldható, istenkegyelmezz.

Update: Már meg is érkezett rá a patch ubuntura... Gondolom windows-ra is terjeszti már az új cpu mikrokódot, nem kell év végéig várni AGESA-ra. Egyáltalán nem értem, ha van patch mire várnak addig az AMD-nél? -

Milka 78

nagyúr

válasz

E.Kaufmann

#41

üzenetére

E.Kaufmann

#41

üzenetére

Namégegyszer...kutyát nem érdekel a megítélés ha károm van belőle, totálisan egykutya a két cég, mindkettő profitorientált, sumákol és a saját anyját is két forintért.

-

ddekany

veterán

"If the processor speculatively executes a vzeroupper instruction, there is no proper rollback. However, the affected Ryzen processors can be forced to recover from it, though incorrectly."

Ez akkor hibás viselkedés tud kiváltani véletlenül is, ha jól gondolom. Mert ha mégsem kell végrehajtani a vzeroupper-t, akkor talán olyan ágon megy tovább a programom, ahol még használná az érintett MMX regisztereket. De a rollback után már nem az van bennük, mint amit korábban a programom odatett, hanem valami szemét. (Vagy épp kincs, ha valaki direkt guberálni akart...

)

) -

Milka 78

nagyúr

válasz

E.Kaufmann

#32

üzenetére

E.Kaufmann

#32

üzenetére

Pont lényegtelen, hogy direkt vagy 'hát ez becsúszott" miatt ér engem adatszivárgás miatt bármilyen kár. Ez az érv roppant vicces...de ezen érvről kb ez jut eszembe

-

Nagyon egyszerű a megoldás: a zen2 gép marad alap dolgokra, úgyis van másik, azokat, amiket jó ötlet félteni, a zen2 gép közelébe sem viszem, amíg nincs ez a probléma megoldva. Ettől függetlenül kapja be az AMD, hogy így balfaszkodik meg húzza az időt.

Publikus sebezhetőség, pláne ilyen szintű javítására majd egy évig kelljen várni (amd+lapgyártó) az abszolút elfogadhatatlan. -

Az AMD elkészíti a procikhoz az új microcode-ot, ezt pedig be tudja tölteni az operációs rendszer is, vagyis nem kell hozzá BIOS frissítés. A Windows és a különböző Linux disztrók is meg fogják kapni, és a rendszer indításának nagyon korai szakaszában érvényre juttatják. Utóbbi esetén ez így néz ki (nálam):

> dmesg | grep microcode

[ 1.063762] microcode: microcode updated early to new patch_level=0x08108109

[ 1.063813] microcode: CPU0: patch_level=0x08108109

[ 1.063822] microcode: CPU1: patch_level=0x08108109

[ 1.063826] microcode: CPU2: patch_level=0x08108109

[ 1.063835] microcode: CPU3: patch_level=0x08108109

[ 1.063843] microcode: CPU4: patch_level=0x08108109

[ 1.063858] microcode: CPU5: patch_level=0x08108109

[ 1.063868] microcode: CPU6: patch_level=0x08108109

[ 1.063879] microcode: CPU7: patch_level=0x08108109

[ 1.063884] microcode: Microcode Update Driver: v2.2. -

E.Kaufmann

veterán

A köpködés az árazásnak is szólt, na meg annak, hogy ült a babérjain az intel és csak fingot reszelt már azután, hogy meglett a szuper űber Core architektúrája. Meg is lett az eredménye az utóbbinak, jó sok generáción átívelő hibák, amin látszott, hogy csak az volt a cél, hogy sebességben le kell hagyni a többieket a biztonság meg másodlagos volt, és nem pedig egy olyan "hát ez becsúszott" hiba volt.

-

Alusky

senior tag

Évekkel ezelőtt megállás nélkül az Intel köpködés ment emiatt, pedig nem volt nehéz rájönni, hogy lesz az ellenfélnél is ilyen baki. Most akkor tessék ugyanakkora erővel köpködni az AMD-t is.

-

ViZion

félisten

válasz

Rabbitf_24

#23

üzenetére

Rabbitf_24

#23

üzenetére

Én megelőzöm a bajt, 5 nap alatt lenullázom a számlámat...

-

A biztonság fontos dolog. Pláne, ha nem csak facebookra meg pornóra használod a géped.

A bankkártyaadat meg túl van gondolva, 2fa mellett közel teljesen értéktelen.

Viszont van (illetve ezzel a pillanattal csak volt) a gépen egyéb dolog, ilyen olyan kulcsok, amik érnek is valamit.És mivel tudom, hogy működnek a webfejlesztők (tisztelet az igen ritka kivételnek) maradjunk annyiban, hogy bármi olyan rendszerszintű sebezhetőség, amit egy bármilyen JS kód el tud lopni, az nem vállalható. Ha úgyis csak net meg gaming meg poresz megy, akkor ki nem szarja le, persze. De ha komolyabb dolgokra is van használva a gép, akkor nagyon nem jó ötlet szarni a biztonságra.

-

Abu85

HÁZIGAZDA

- A mikrokód javításnak kisebb tempóhátránya lesz, mint a per alkalmazás workaroundnak. Az AGESA azért van kiemelve, mert az AMD úgy tudja szállítani.

- Új mikrokód kell, az mindegy, hogy honnan jön, akár az OS is betöltheti.

- Nyilván nem lesz a teljes lopott adat értékes, de ha elég sok adatot lopsz, akkor lesz benne érték. -

Igen, elegge. Plane, hogy sokan hasznalnak zen2-t regebbi (pl B350) lapban, azokat meg mire frissitik (ha frissitik egyaltalan)...

Ez most igy azt jelenti, hogy minimum fel evig, a nem tul tudatos felhasznaloknak meg ~orokke egy hatalmas lyuk fog tatongani a rendszeren. Raadasul a Zen2 nagyon nepszeru volt, rengeteg van belole.Van egy olyan erzesem, hogy ebbol meg lesz baj.

Talan olyan szempontbol szerencsesebb, mint a spectre volt, hogy az szo szerint az osszes letezo servert, felhoszolgaltatot, stb erintette, ez meg nagyon nem, kozel annyi zen2 epic nincs kritikus helyeken, mint Haswell (volt), de akkor is. Vegfelhasznalokat ez tizedelni fogja, ha valaki csinal ra egy effektiv modszertant es becsempeszi valahova.

Eleg valami random, n+1-edik npm libraryba eldugni a cuccot, esetleg tobbe, amik majd szepen egyutt dolgozva megoldjak, es a fel internet elesik...

Most azon agyalok, hogy mennyire jo otlet a zen2-es gepemet hasznalni barmi kritikusra, amig az ezt javito AGESA BIOS ki nem jon ra.

-

Synthwave

HÁZIGAZDA

Phew. Zen+ van, a kövi meg valszeg. Zen 3 lesz.

-

Hát, szerintem ha hálózaton keresztül nem lehet kihasználni, akkor semennyire. Ps, xbox ilyenkor nem annyira érintett, mert azokon nem tudsz futtatni csak azt, amit a cég enged. Ráadásul egyszerre egy dolog futhat, pár kivételtől eltekintve.

Szerk: megírtam, utána láttam, amirlt morgyi írt. Így viszont szopás van. Meglátjuk, hogy kezelik a dolgokat.

-

Alaaf Pi

senior tag

30kBps az durván 240kbps. Ha jól emlékszem, ennél lényegesen lassabb neten is rengeteg pornókép csorgott le, ha közben nem vették fel a telefont híváskezdeményezéshez.

-

Eleg sok info hianyzik a cikkbol...

- Milyen korulmenyek kellenek a kihasznalashoz? Eleg egy random bongeszoben egy par sornyi JS kod, mint a spectre-nel volt, vagy... Azonos gepen kell ntaiv appot futtatni? Esetleg meg admin jogok is kellenek hozza?

- A javitasnak van teljesitmenybeni vonzata?

- A javitas csak AGESA update formajaban megoldhato, BIOS frissitessel, vagy eleg siman a rendszert/drivert patch-elni?

- Az a 30KB adat mennyire random, es mennyire "tervezheto"? Mennyire konnyu ertelmezni? Lehet vele celzottan lopni jelszavakat, kulcsokat, akarmit, vagy csak "zaj", random byte-ok, amit aztan meg valahogy ertelmezni is kell?30KB/sec az rohadt sok. Jo lenne tudni, hogy mennyire kell ettol tartani, milyen korulmenyes kihasznalni, es mennyire lehet celozni vele direkten erzekeny adatokra.

Új hozzászólás Aktív témák

- GYÖNYÖRŰ iPhone 13 256GB Midnight - 1 ÉV GARANCIA - Kártyafüggetlen, MS2227

- Azonnali készpénzes INTEL CPU AMD VGA számítógép felvásárlás személyesen / postával korrekt áron

- Dell Latitude 5420 i7-1185G7 16GB 256GB magyarbill. 1 év garancia

- ÁRGARANCIA!Épített KomPhone Ryzen 7 9800X3D 32/64GB RAM RX 9070 XT 16GB GAMER PC termékbeszámítással

- GYÖNYÖRŰ iPhone XR 64GB Blue -1 ÉV GARANCIA - Kártyafüggetlen, MS3117

Állásajánlatok

Cég: CAMERA-PRO Hungary Kft.

Város: Budapest

Cég: PCMENTOR SZERVIZ KFT.

Város: Budapest

![;]](http://cdn.rios.hu/dl/s/v1.gif)

Meg az se segít, hogy nagyban ott villog, hogy AMD microcode security update, és hiába rakom fel nem javít semmit. Ez nagyon veszélyes így, mert hamis biztonságérzetet ad sokaknak, akik nem ássák bele magukat.

Meg az se segít, hogy nagyban ott villog, hogy AMD microcode security update, és hiába rakom fel nem javít semmit. Ez nagyon veszélyes így, mert hamis biztonságérzetet ad sokaknak, akik nem ássák bele magukat.