-

Fototrend

Mikrotik routerekkel foglalkozó téma. Mikrotik router típusok, hardverek, router beállítások, programozás (scriptek írása), frissítés, és minden Mikrotik routerrel kapcsolatos beszélgetés helye.

Új hozzászólás Aktív témák

-

Adamo_sx

aktív tag

válasz

aujjobba

#25146

üzenetére

aujjobba

#25146

üzenetére

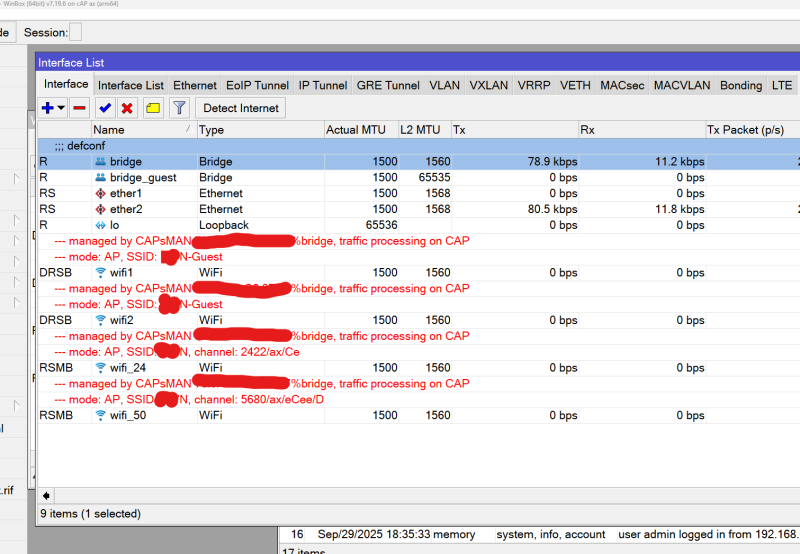

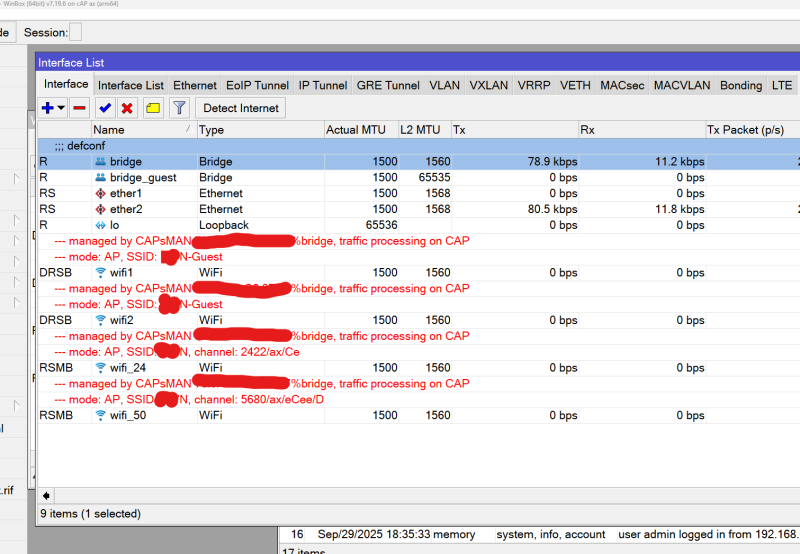

Nálam egy cAP ax van. Nem az alapfelállás, mert capsmannal van vezérelve, de van 2,4 GHz és 5 GHz-es wifi, mindkettőn van guest wifi is. Ez a winboxban így néz ki:

Az ether2 jön a routertől, ez egy bridge-ben van az ether1-gyel (azon egy nyomtató lóg). A wifi-ből 4 interface van, 2 valódi ezeken van a fő wifi és 2 virtuális, ezen van a vendég wifi. A vendég wifinek általában egy külön virtuális interface kerül létrehozásra. Nem vagyok nagy mágus, alapvetően a Mikrotik leírása alapján csináltam: CAPsMAN - CAP VLAN configuration example -

Adamo_sx

aktív tag

válasz

yodee_

#25044

üzenetére

yodee_

#25044

üzenetére

Digi optikai netem van, MT5009 router-en van a wireguard szerver(?). Mobil Yettel. Most próbáltam speedtesttel, 122 Mb/s fel és 20Mb/s le wireguardon keresztül, a router 37% terhelésig ment fel. Wireguard nélkül a mobil önmagában 130/30 Mb/s-ot tudott (de ez 10-20Mb/s-ot simán változik amúgy is mérések között.

-

Adamo_sx

aktív tag

válasz

jag222

#21958

üzenetére

jag222

#21958

üzenetére

Nálam is ezek az eszközök vannak,de az 5009-en néma wifi-qcom, hanem a wireless package van fent. Működik a CAPsMAN , a mikrotik doksiban lévő leírás alapján állítottam be. Ha addig nem találod meg a hibát, később meg tudom nézni a pontos konfigomat, de csak valamikor este, vagy holnap este leszek gép közelben.

-

Adamo_sx

aktív tag

válasz

Longeye

#21812

üzenetére

Longeye

#21812

üzenetére

Nézd meg ezeket:

Network Signal Guru

Network Cell Info Lite & Wifi

#mobilhálózat mérő -

Adamo_sx

aktív tag

válasz

Longeye

#21809

üzenetére

Longeye

#21809

üzenetére

Esetleg nézd meg Cellmapper-en, hogy milyen szolgáltatóknak, milyen tornyai vannak a közelben, általában az is megvan, hogy milyen sávokon szórnak.

-

Adamo_sx

aktív tag

válasz

Audience

#21502

üzenetére

Audience

#21502

üzenetére

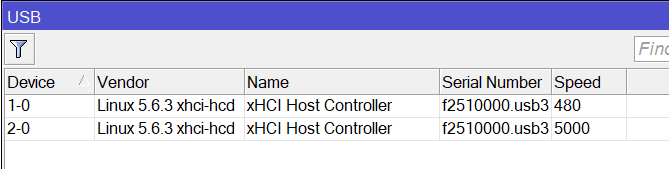

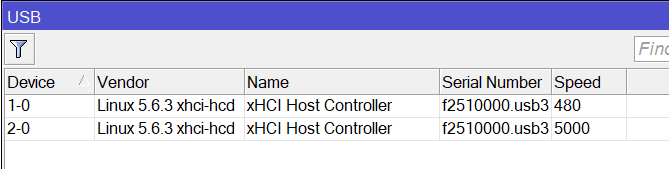

Ott sem látszik semmi

:

:

@kammler: próbáltam 2 pendriveval is, az egyik valami régebbi, az szerintem csak USB 2-es, a másik USB 3-as lehet, de egyikkel sem mutat semmi életjelet... Este még megpróbálok egy rebootot, hátha az segít, meg megpróbálom egy hAPac2-vel, az mit csinál...

@kammler: próbáltam 2 pendriveval is, az egyik valami régebbi, az szerintem csak USB 2-es, a másik USB 3-as lehet, de egyikkel sem mutat semmi életjelet... Este még megpróbálok egy rebootot, hátha az segít, meg megpróbálom egy hAPac2-vel, az mit csinál... -

Adamo_sx

aktív tag

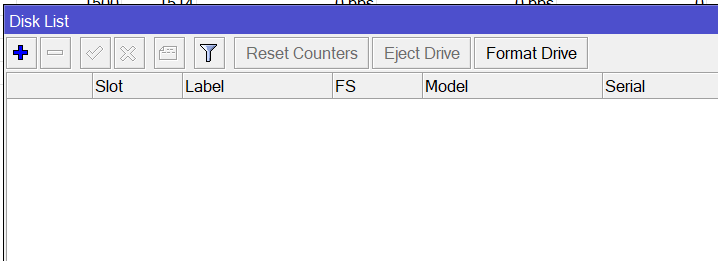

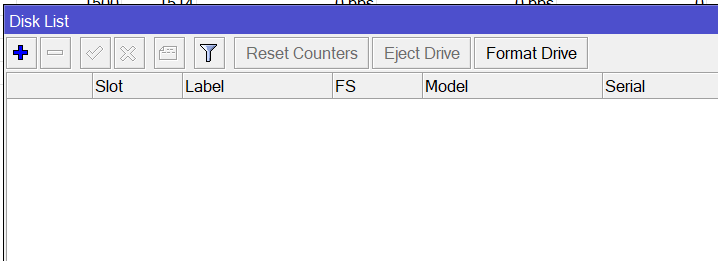

Több pendeive-val is próbáltam, de hiába dugom be a pendriveo(ka)t a routerbe, nem jelennek meg a disk menüben:

Megpróbáltam kézzel hozzáadni, ami látszólag sikerül, de nem használható az így hozzáadott eszköz. Gyakorlatilag akkor is hozzá tudom így adni, amikor nincs is semmi beledugva...

Megpróbáltam kézzel hozzáadni, ami látszólag sikerül, de nem használható az így hozzáadott eszköz. Gyakorlatilag akkor is hozzá tudom így adni, amikor nincs is semmi beledugva...

Próbáltam USB power resetet is, hátha utána megjavul, de semmi. Járt már így valaki, vagy van valami tipp arra, hogy hogy lehetne felismertetni vele a pendrive-ot? A router egy 5009-es, a konténerhez használnám a pendrive-ot. -

Adamo_sx

aktív tag

-

Adamo_sx

aktív tag

válasz

csitkiri01

#21257

üzenetére

csitkiri01

#21257

üzenetére

Hát, ha magát az IP-det eléred kintről, a Jellyfint meg nem, akkor lehet, hogy mégis a port forwarddal van gond. Be tudnád másolni, hogy pontosan hogy is állítottad be?

-

Adamo_sx

aktív tag

Hahó! Aki optikai kábelt húz be, az hogy végződteti? Az egyik oldalon valami rack szekrény, ott gondolom van rá megoldás. De a szobákban ott mi van a végén? Vagy lóg ki a falból egy méter üvegszál? Jövőre kezdünk építkezni, úgyhogy érdekelne a dolog, hogy milyen lehetőségek vannak.

-

Adamo_sx

aktív tag

válasz

dave0825

#20558

üzenetére

dave0825

#20558

üzenetére

De hát te nem 5 millió dolgot nem tudtál, hanem egyet sem

. Legalábbis Router OS szempontból.

. Legalábbis Router OS szempontból.

Ehhez mindössze station módba kell állítani a wifit és beletenni egy bridge-be az összes ethernet interface-szel.

Ha elindítod a scan-t, akkor a wifi AP működés felfüggesztésre kerül, ezért szakadt le róla a Winbox. De mondjuk ez is le van írva a manualjában.

A reset gombnak pedig simán lehet több funkciója (nem tudom, hogy a te eszközödnél éppen mi a helyzet), attól függően, hogy milyen hosszan és mikor nyomod.

Az eszköznek azért van ennyi funkciója, mert sok mindenre használható, nem csak arra, hogy wifin csatlakozzon és azt tovább ossza az ethernet csatlakozókon.

Persze az is lehet, hogy kifogtatok egy hibás darabot. -

-

Adamo_sx

aktív tag

Sziasztok!

Egy 2011 osztja itthon a netet. Volt ma egy áramszünet és azóta nincs wifi. A routerbe belépve én nem látok semmi gondot, de semelyik kliens nem látja a mikrotik wifit, a routeren tulajdonképpen csak annyit látszik, hogy semmi nem kapcsolódik a wifire és nincs rajta forgalom. Ha elindítom a routeren a scannelést, akkor az látja az összes elérhető wifi hálózatot (társasház, jó sok van). Mrghalhatott a wifi kártya részlegesen? Próbáltam újra indítani, csatornát váltani, de semmi változás. Mit tudnék még ellenőrizni?

A routerbe belépve én nem látok semmi gondot, de semelyik kliens nem látja a mikrotik wifit, a routeren tulajdonképpen csak annyit látszik, hogy semmi nem kapcsolódik a wifire és nincs rajta forgalom. Ha elindítom a routeren a scannelést, akkor az látja az összes elérhető wifi hálózatot (társasház, jó sok van). Mrghalhatott a wifi kártya részlegesen? Próbáltam újra indítani, csatornát váltani, de semmi változás. Mit tudnék még ellenőrizni? -

Adamo_sx

aktív tag

válasz

kis.zsolt

#19925

üzenetére

kis.zsolt

#19925

üzenetére

Ha jól értem, a mikrotik tulajdonképpen nem csinál semmit, csak a wifi-t összeköti az ethernettel? Ha az ethernet csatlakozó és a wifi interface egy bridge-ben van, akkor ott szerintem minden port átmegy. (Csak hobby szinten mikrotikezek és hálózati szaki sem vagyok, szóval lehet, hogy egy hozzáértőbb kolléga kijavít.)

-

Adamo_sx

aktív tag

Én Digi 1000-es nethez használok RB2011-et. FastTrackkel kb 6-700 megabitet tud letöltésben. OpenVPN-t és L2tp VPN-t ipsec-kel használok, az elég gyengusz, kb. 10 megabit. Wifi csak 2,4 GHz van.

Ha éppen van egy, akkor lehet használni, de ha újat kellene vennem, akkor már én is mást választanék. -

Adamo_sx

aktív tag

válasz

Kenderice

#15139

üzenetére

Kenderice

#15139

üzenetére

Pontosan hogyan próbálod nyitni a portot? Másold be, hogy mit írsz be/mit állítasz winboxban.

Nálam ez a transmission port nyitása (a NAS a 192.168.1.101-es IP-n van):[admin@EWN] > ip firewall nat print where to-ports="51413"Flags: X - disabled, I - invalid, D - dynamic0 ;;; Torrent portchain=dstnat action=dst-nat to-addresses=192.168.1.101 to-ports=51413 protocol=tcp in-interface=WAN dst-port=51413 log=no log-prefix=""1 ;;; Torrent portchain=dstnat action=dst-nat to-addresses=192.168.1.101 to-ports=51413 protocol=udp in-interface=WAN dst-port=51413 log=no log-prefix=""

Ez pedig a transmission WEB interface-e (a masquarade szabály a hairpin-nat miatt kell, ha belső hálóról is domain névvel akarom elérni):[admin@EWN] > ip firewall nat print where dst-port="9091"Flags: X - disabled, I - invalid, D - dynamic0 ;;; Transmission WEBchain=dstnat action=dst-nat to-addresses=192.168.1.101 to-ports=9091 protocol=tcp dst-address=!192.168.1.1 dst-address-type=local dst-port=9091 log=no log-prefix=""1 chain=srcnat action=masquerade protocol=tcp src-address=192.168.1.0/24 dst-address=192.168.1.101 out-interface=bridge-local dst-port=9091 log=no log-prefix="" -

Adamo_sx

aktív tag

válasz

ratkaics

#13750

üzenetére

ratkaics

#13750

üzenetére

Igaz, én Digivel használom, de egy ilyesmi Huawei E3276s-150-et vettem. Létezik mindenféle néven, az enyém épp a hangzatos Megafon-ra hallgat. Szintén hAP AC2-vel használom.

-

Adamo_sx

aktív tag

válasz

betyarr

#12943

üzenetére

betyarr

#12943

üzenetére

A fent leírt szabályod az input chainre vonatkozik, ebbe az a forgalom kerül, ami a routernek van címezve.

A torrent szervered gondolom, hogy nem a routeren fut, hanem mögötte egy szerver, aminek a webes felülete forwardolva van a routeren kifelé. Azt a szabályt kell megszűntetni, ami forwardolja és máris elérhetetlen lesz kívülről. -

Adamo_sx

aktív tag

válasz

TechToys2020

#12705

üzenetére

TechToys2020

#12705

üzenetére

"A routerbe kábelen dugott gépen jön a 800MBit." Ez akkor hogy volt?

-

Adamo_sx

aktív tag

válasz

ratkaics

#12525

üzenetére

ratkaics

#12525

üzenetére

Kezdetnek a Mikrotik Wiki-n megtalálod a channel width résznél.

-

Adamo_sx

aktív tag

válasz

ratkaics

#12459

üzenetére

ratkaics

#12459

üzenetére

A Queue trees és a Firewall Mangle környékén nézelődj. Én anno megpróbáltam, de soha nem tudtam olyan szabályrendszert összerakni, ami minden torrentet megfogott volna. Aztán ahogy a Digi felemelte a sávszélességet 100, majd nem sokkal utána 1000 Mb/s-ra, már nem igazán volt lényeges, úgyhogy ki is kapcsoltam a szabályokat, hogy ne terheljék feleslegesen a profit.

-

Adamo_sx

aktív tag

válasz

s.roland93

#12278

üzenetére

s.roland93

#12278

üzenetére

Az, hogy deaktiválod, az nem jó? Akkor nem tud bejelentkezni. Arra vigyázz, hogy egy admin usert azért hagyj meg, mert ha mindet deaktiválod, akkor nem tud senki belépni a routerbe.

-

Adamo_sx

aktív tag

válasz

yodee_

#11506

üzenetére

yodee_

#11506

üzenetére

Hát, passz, nem tudom, hogy ez elég-e (lehet, hogy igen). Még annyi ötletem van, hogy mindkét oldalon megnézném konkrétan menet közben, hogy biztosan nem az eszközök a szűk keresztmetszet. A routeren is, meg a gépen is (gondolom a task managerben látszik, ha elfogy a teljesítmény).

-

Adamo_sx

aktív tag

válasz

yodee_

#11500

üzenetére

yodee_

#11500

üzenetére

Nézz egy terhelést a routeren, miközben másolsz a titkosított VPN-en. Ha az magas, akkor nem támogatott titkosítást választottál az IPsec-hez. Ha ezek rendben vannak, akkor - szerintem - nem a routerednél lesz a hiba.

-

Adamo_sx

aktív tag

válasz

Formaster

#11491

üzenetére

Formaster

#11491

üzenetére

Mi egyáltalán a hálózati elrendezés nálad? Mit csinál a szolgáltatói router és mit a Mikrotik? Másrészt mit értesz tulajdonképpen az alatt, hogy "nem csatlakozik" a pi-hole-hoz? Valamint mi az, hogy a pi-hole logban "unable to resolve host" hiba van? Ez azt jelenti (szerintem), hogy a pi-hole nem lát ki a beállított DNS szerverre és ezért nem tudja feloldani a DNS kérést.

A Dynamic servers-t a hálózati kapcsolódásból veszi át, ha nem kapcsolod ott ki (pl. nálam Digi PPPoE van, ott kell a "Use peer DNS"-t kikapcsolni). -

Adamo_sx

aktív tag

válasz

Formaster

#11489

üzenetére

Formaster

#11489

üzenetére

Nálam is hasonló a felállás, ám ezt állítottam be:

[admin@EWN] > ip dns printservers: 192.168.1.189dynamic-servers:use-doh-server:verify-doh-cert: noallow-remote-requests: yesmax-udp-packet-size: 4096query-server-timeout: 2squery-total-timeout: 10smax-concurrent-queries: 100max-concurrent-tcp-sessions: 20cache-size: 2048KiBcache-max-ttl: 2dcache-used: 59KiBNincs szakadozás. A logban ír valamit?

Amit a DHCP fülön állítasz be DNS-t, az az a szerver, amit DHCP-n kiajánl a klienseknek. -

Adamo_sx

aktív tag

válasz

ZPKing

#11243

üzenetére

ZPKing

#11243

üzenetére

Mennyi a router (milyen routert használsz?) terhelése a kapcsolat közben? Az IPSEC elég számolásigényes, és ha nincs hardveres gyorsítás, akkor lassú lesz..

Itt vannak a támogatott titkosítások: Mikrotik IPSEC HW acceleration -

Adamo_sx

aktív tag

válasz

jerry311

#11118

üzenetére

jerry311

#11118

üzenetére

Egyrészt kíváncsiság. ("Ugyan, hadd kérdezzen, úgy tanul a gyerek..."

) De akár haszna is lehetne: ha működik a forward, akkor az egyes eszközökön mindegy mit állítanak be kézzel DNS szervernek, akkor is az általam beállított fog neki DNS feloldást csinálni, azaz pl nem tudja megkerülni a Pi-Hole-t.

) De akár haszna is lehetne: ha működik a forward, akkor az egyes eszközökön mindegy mit állítanak be kézzel DNS szervernek, akkor is az általam beállított fog neki DNS feloldást csinálni, azaz pl nem tudja megkerülni a Pi-Hole-t.

@bambano: Aha, ez logikusnak hangzik. Vagy - elvileg - azt is lehet, hogy a Pi-Hole-t átrakom egy másik belső hálózatba, hogy a routeren keresztül kelljen mennie a forgalomnak? -

Adamo_sx

aktív tag

válasz

ekkold

#11110

üzenetére

ekkold

#11110

üzenetére

De ezt a DSTNAT-nak el kellene intéznie, nem? Azt gondolnám, hogy ez ugyanolyan, mint a hagyományos port forward, csak ez nem a külső internet felé kapcsolódik.

További érdekesség, hogy ha nem a Pi-Hole szerverre továbbítom, hanem mondjuk a 8.8.8.8-ra, akkor működik a DSTNAT-tal. Mintha ide is kellene valami hairpin szerű megoldás?Ha ugyanarra a portra akarod továbbítani, akkor nem kötelező a 'to-ports' mező.

-

Adamo_sx

aktív tag

Egy kis tűzfal kérdés, otthoni hálózat témakörben:

Adott a belső hálózatom: 192.168.1.0/24 Ebből a router a 192.168.1.1-es címen van, a 192.168.1.189-en pedig fut egy PiHole "DNS szerver". A hálózaton a kliensek DHCP-na kapják az IP címüket és megkapják DNS szervernek a router-t, amin be is van állítva a PiHole. Ebben a formában remekül működik is az internet minden kliensen, a PiHole szűri a reklámokat. Az egyetlen szépséghiba, hogy a PiHole logjában az összes DNS kérés a router IP címéről jön (értelemszerűen). Szeretném azonban látni, hogy melyik kliens miket kért le. Az egyik módszer, hogy a DHCP beállításoknál a router IP-je helyett a PiHole IP-jét küldöm ki a klienseknek. Ez oké.

Azonban azt szeretném kipróbálni, hogy a klienseknek marad minden ugyanúgy, továbbra is a 192.168.1.1-re küldik a DNS kéréseket, azonban a router forwardolja ezeket a PiHole-nak. Csináltam is erre egy DSTNAT szabályt:chain=dstnat action=dst-nat to-addresses=192.168.1.189 protocol=udp src-address=192.168.1.0/24 dst-port=53 log=no log-prefix=""

(Megvan TCP-re is, de többnyire UDP-n mennek a kérések)

Látszólag jó is ez a szabály, a számlálója nő, ahogy valamilyen DNS feloldást próbálok valamelyik kliensen, a PiHole logjában is látszik a kliens IP címe és az is, hogy a PiHole megcsinálta a feloldást. Sajnos csak éppen a kliensen nem működik az internet elérés, mintha oda nem jutna vissza a DNS feloldás eredménye, aznslookuptime-out-tal áll meg.

Mi lehet a hiba? -

Adamo_sx

aktív tag

válasz

joekajoeka

#10341

üzenetére

joekajoeka

#10341

üzenetére

Akár a Winboxban, akár a terminálban csinálhatod, mindkettőben megoldható, amelyik szimpatikusabb. Ha rákeresel itt a fórumban, az egyik tagtárs készített egy leírást a kezdő beállításokról, azt mindenképp érdemes átfutni.

@bacus: Csak én használom a VPN-t, úgyhogy észben tartom a "korlátozásokat", illetve amikor sikerül belépni, akkor egy script törli az aktuális IP-t a feketelistáról, így a belépés után "tiszta lappal" kezdek.

-

Adamo_sx

aktív tag

válasz

joekajoeka

#10337

üzenetére

joekajoeka

#10337

üzenetére

Nem a router típusa miatt kezdtek el most támadni, valószínűleg eddig is mentek a próbálkozások, csak a boldog tudatlanságban éltél.

A legtöbb próbálkozás a routerre irányul, ezért én az input chain-ben próbálom ezeket szűrni. És kézzel elég macera lesz, mert elég sok IP cím lesz, amit be kellene írnod.

Én ezzel próbálom megoldani:6 ;;; Drop IP from Blacklistchain=input action=drop src-address-list=blacklist log=no log-prefix=""8 ;;; Block IP address that attempted to create 3. VPN/SSH/Telnet connectionschain=input action=add-src-to-address-list connection-state=new protocol=tcp src-address-list=bl_attempt_2 address-list=blacklist address-list-timeout=1w3d dst-port=1723,22,23,50022 log=yes log-prefix="Added to blacklist"9 ;;; Block IP address that attempted to create 3. VPN/SSH/Telnet connectionschain=input action=add-src-to-address-list connection-state=new protocol=udp src-address-list=bl_attempt_2 address-list=blacklist address-list-timeout=1w3d dst-port=1723,22,23,50022 log=yes log-prefix="Added to blacklist"10 ;;; IP address that attempted to create 2 VPN/SSH/Telnet connectionchain=input action=add-src-to-address-list connection-state=new protocol=tcp src-address-list=bl_attempt_1 address-list=bl_attempt_2 address-list-timeout=10h dst-port=1723,22,23,50022 log=no log-prefix=""11 ;;; IP address that attempted to create 2 VPN/SSH/Telnet connectionchain=input action=add-src-to-address-list connection-state=new protocol=udp src-address-list=bl_attempt_1 address-list=bl_attempt_2 address-list-timeout=10h dst-port=1723,22,23,50022 log=no log-prefix=""12 ;;; IP address that attempted to create a VPN/SSH/Telnet connectionchain=input action=add-src-to-address-list connection-state=new protocol=tcp address-list=bl_attempt_1 address-list-timeout=1h dst-port=1723,22,23,50022 log=no log-prefix=""13 ;;; IP address that attempted to create a VPN/SSH/Telnet connectionchain=input action=add-src-to-address-list connection-state=new protocol=udp address-list=bl_attempt_1 address-list-timeout=1h dst-port=1723,22,23,50022 log=no log-prefix="" -

Adamo_sx

aktív tag

válasz

aragorn1000

#9928

üzenetére

aragorn1000

#9928

üzenetére

Nézd meg, hogy milyen VPN van a cégednél. Keresd meg, hogy az a VPN milyen portokat használ a működéséhez. Ellenőrizd le, hogy a routereden engedélyezve van(nak)-e az(ok) a port(ok).

-

Adamo_sx

aktív tag

válasz

SeaShark

#9920

üzenetére

SeaShark

#9920

üzenetére

Itt van magyarul pár VPN beállítás, hivatalos Mikrotik oktatótól, pár bejegyzést kellett volna csak visszaolvasni.

-

Adamo_sx

aktív tag

Elég valószínűtlen, hogy a ROS upgrade-ben van olyan hiba, ami miatt egyszer csak nem működik a hairpin NAT.

Nálam pl. ez működik már elég régóta:0 chain=srcnat action=masquerade out-interface=WAN log=no log-prefix=""4 ;;; Embychain=dstnat action=dst-nat to-addresses=192.168.1.101 to-ports=8096 protocol=tcp dst-address=!192.168.1.1 dst-address-type=local dst-port=8096 log=no log-prefix=""5 chain=srcnat action=masquerade protocol=tcp src-address=192.168.1.0/24 dst-address=192.168.1.101 out-interface=bridge-local dst-port=8096 log=no log-prefix=""Ez az Emby webes felületét port forwardolja. Az Emby a 192.168.1.101-es gépen fut, a 8096-os porton. (A 0. szabály az "általános" NAT-olás, az nem az Emby forward része.)

-

Adamo_sx

aktív tag

válasz

Alteran-IT

#9241

üzenetére

Alteran-IT

#9241

üzenetére

Nem vagyok nagy hálózati guru, de úgy tudom, hogy IPv6-nak is lehet NAT-olni, ha nem akarsz minden eszköznek publikus IP-t. Hogy ezt a RouterOS tudja-e, na azt nem tudom.

-

Adamo_sx

aktív tag

válasz

#70234880

#9128

üzenetére

#70234880

#9128

üzenetére

Ráadásul a mai nap van 25% kedvezmény.

-

Adamo_sx

aktív tag

Nálam egy eszköz van, egy Huawei ONT, ebbe jön be az optika. Ezen van 4 LAN csati, 2 telefon és egy koax. Ebből nálam 1 LAN csati, 1 telefon és a koax van használatban. Már rögtön a bekötéskor bridge módban volt a cucc, nem is kellett kérni.

- szerk.: kép hozzáadásaÚgy tudom, hogy újabban 2 eszközzel is csinálják a bekötést. Ugyanúgy csak az optika jön be, de van egy kis kütyü, ami a DVB-C kimenetet csinálja és abból megy tovább optika az ONT-be. Onnantól ugyanaz mint fentebb (a koax kivételével, természetesen).

-

Adamo_sx

aktív tag

-

Adamo_sx

aktív tag

A külső IP-d fix és biztosan jó? (Mert a dstnat-ban beállítottad.) Honnan próbálod elérni, külső hálózatból (internet), vagy belsőből?

Nálam az alábbi módon van beállítva (Emby server, a 8096-os porton, de egyébként ugyanaz a cél.), itt van hairpin NAT is, azaz mindenhonnan elérhető a külső (dyndns) címével:0 chain=srcnat action=masquerade out-interface=WAN log=no log-prefix=""4 ;;; Embychain=dstnat action=dst-nat to-addresses=192.168.1.101 to-ports=8096 protocol=tcp dst-address=!192.168.1.1 dst-address-type=local dst-port=8096 log=no log-prefix=""5 chain=srcnat action=masquerade protocol=tcp src-address=192.168.1.0/24 dst-address=192.168.1.101 out-interface=bridge-local dst-port=8096 log=no log-prefix="" -

Adamo_sx

aktív tag

Ez nem erősen erőforrás igényes megoldás így? Ha jól értem, te minden egyes csomagot megnézel és megjelölsz, ha kell. Elvileg az lenne a mikrotik ajánlása, hogy megjelölöd a "connection"-t és utána a csomagokat a connection-mark alapján állítod be. Igaz, hogy több szabályt kell írni, de a futás során kevesebb erőforrást használ.

-

Adamo_sx

aktív tag

Nálam egy kicsit más volt az eredmény:

Fasttrack nélkül.

Fasttrackkel. -

Adamo_sx

aktív tag

Nálam ezzel van bekapcsolva:

chain=forward action=fasttrack-connection connection-state=established,related log=no log-prefix=""

És magától értetődően észrevehető a különbség.

A filter rule-ok között van, minden olyan után ami "csinál/figyel valamit", mert onnantól, hogy egy kapcsolatot fasttrack-ként megjelölt, nem nagyon tudsz rajta módosítani, azaz pl. mangle-lel queue-ba tenni, vagy hasonló. -

Adamo_sx

aktív tag

válasz

pappkarcsi

#6476

üzenetére

pappkarcsi

#6476

üzenetére

Ha visszakeresel a fórumban van néhány. Pl.

-

Adamo_sx

aktív tag

-

Adamo_sx

aktív tag

Ha valaki tanulni akar és rá tud szánni egy (két) hónapot az intenzív tanulásra, most kedvezményesen előfizethet az összes online tanfolyamra a mindenamimkrotiknál. A szuper kedd keretén belül ma éjfélig él.

-

Adamo_sx

aktív tag

válasz

kovyhun

#5648

üzenetére

kovyhun

#5648

üzenetére

Nekem egy ilyen HUAWEI E3276 van. Működik vele, de még nem nyüstöltem, csak kíváncsiságból van.

-

Adamo_sx

aktív tag

válasz

f8enter

#5644

üzenetére

f8enter

#5644

üzenetére

Nem használtam még ilyet, de elvileg tud egy syslog szerverre logolni.

-

Adamo_sx

aktív tag

Azért azt ugye tudod, hogy pl. egy Digi gigás net akár olcsóbb is lehet, mint szinte bármi más.

-

Adamo_sx

aktív tag

válasz

bambano

#5095

üzenetére

bambano

#5095

üzenetére

Nyilván valahol ezen ismeretek (hiánya) miatt nem igazán sikerült kellően jó QOS-t beállítanom. De amire gondolok: van egy normál otthoni hálózat, pc-kkel és egy szerverrel, mind a LAN-on lóg. A "befelé" irány számomra, ha mondjuk a pc-re letöltök valamit az internetről. A kifelé irány pedig, mondjuk a szerveren futó TVHeadend-en keresztül TV nézés a világ másik végéről.

Vagy épp ott van a torrent, ami kifelé és befelé is mozgat adatokat.

De mindegy, mióta felemelték 1 gigára a sebességet a Diginél, azóta kikapcsoltam a QOS-t és bekapcsoltam a Fasttrack-et. Így még mindig gyorsabb :-) -

Adamo_sx

aktív tag

válasz

E.Kaufmann

#5093

üzenetére

E.Kaufmann

#5093

üzenetére

Én 2 lépésben csináltam, de valahogy sosem sikerült teljesen egyértelműen elválasztani a ki és bemenő forgalmat (valószínűleg az én bénzásom miatt), különösen ha torrentet is próbáltam korlátozni vele.

Elvileg lehet egy lépésben csinálni, minden egyes csomagot vizsgálva is, de ez - szerintem - csak addig megy elfogadható prociterheléssel, amíg nincs túl sok kapcsolat. A forward és a post-routing között ebben az esetben nincs nagy különbség, de ha a forwardba teszed a mangle-t, akkor arra már a filterben akár szűrni is tudsz. Ha esetleg kell ilyen...

Packet flow. -

Adamo_sx

aktív tag

Új hozzászólás Aktív témák

- Windows 11

- Mini PC

- AMD K6-III, és minden ami RETRO - Oldschool tuning

- Kerékpárosok, bringások ide!

- Vezeték nélküli fülhallgatók

- Battlefield 6

- Ha Kínában repülsz, és nem ilyen a hordozható töltőd, elveszik a reptéren!

- Tényleg nem biztos, hogy lesz Galaxy S26 Edge

- Milyen hagyományos (nem okos-) telefont vegyek?

- Autós topik

- További aktív témák...

- Dell precision 7530 laptop

- ROG Strix G513RC 15.6" FHD IPS Ryzen 7 6800HS RTX 3050 16GB 512GB NVMe magyar vbill gar

- T14 Gen1 14" FHD IPS i5-10210U 16GB 256GB NVMe magyar vbill IR kam új akku gar

- VivoBook S M3402QA 14" 3K OLED Ryzen 5 5600H 16GB 512GB NVMe magyar vbill ujjlolv gar

- ASUS TUF Gaming F15 gamer laptop

- Telefon felváráslás!! Samsung Galaxy S22/Samsung Galaxy S22+/Samsung Galaxy S22 Ultra

- LG 45GS95QE - 45" Ívelt OLED / 2K WQHD / 240Hz 0.03ms / NVIDIA G-Sync / FreeSync Premium / HDMI 2.1

- RÉSZLETRE . OPCIONÁLIS. HP EliteBook 840 G11 üzleti prémium laptop számlával és garanciával

- HIBÁTLAN iPhone 13 mini 256GB Pink -1 ÉV GARANCIA - Kártyafüggetlen, MS3441, 92% Akkumulátor

- ÁRGARANCIA!Épített KomPhone Ryzen 7 9800X3D 64GB RAM RTX 5080 16GB GAMER PC termékbeszámítással

Állásajánlatok

Cég: Promenade Publishing House Kft.

Város: Budapest

Cég: NetGo.hu Kft.

Város: Gödöllő

:

: @kammler: próbáltam 2 pendriveval is, az egyik valami régebbi, az szerintem csak USB 2-es, a másik USB 3-as lehet, de egyikkel sem mutat semmi életjelet... Este még megpróbálok egy rebootot, hátha az segít, meg megpróbálom egy hAPac2-vel, az mit csinál...

@kammler: próbáltam 2 pendriveval is, az egyik valami régebbi, az szerintem csak USB 2-es, a másik USB 3-as lehet, de egyikkel sem mutat semmi életjelet... Este még megpróbálok egy rebootot, hátha az segít, meg megpróbálom egy hAPac2-vel, az mit csinál... Megpróbáltam kézzel hozzáadni, ami látszólag sikerül, de nem használható az így hozzáadott eszköz. Gyakorlatilag akkor is hozzá tudom így adni, amikor nincs is semmi beledugva...

Megpróbáltam kézzel hozzáadni, ami látszólag sikerül, de nem használható az így hozzáadott eszköz. Gyakorlatilag akkor is hozzá tudom így adni, amikor nincs is semmi beledugva...

. Legalábbis Router OS szempontból.

. Legalábbis Router OS szempontból.

Megpróbálok valami backup megoldást keresni, ha megállna teljesen.

Megpróbálok valami backup megoldást keresni, ha megállna teljesen.

A routerbe belépve én nem látok semmi gondot, de semelyik kliens nem látja a mikrotik wifit, a routeren tulajdonképpen csak annyit látszik, hogy semmi nem kapcsolódik a wifire és nincs rajta forgalom. Ha elindítom a routeren a scannelést, akkor az látja az összes elérhető wifi hálózatot (társasház, jó sok van). Mrghalhatott a wifi kártya részlegesen? Próbáltam újra indítani, csatornát váltani, de semmi változás. Mit tudnék még ellenőrizni?

A routerbe belépve én nem látok semmi gondot, de semelyik kliens nem látja a mikrotik wifit, a routeren tulajdonképpen csak annyit látszik, hogy semmi nem kapcsolódik a wifire és nincs rajta forgalom. Ha elindítom a routeren a scannelést, akkor az látja az összes elérhető wifi hálózatot (társasház, jó sok van). Mrghalhatott a wifi kártya részlegesen? Próbáltam újra indítani, csatornát váltani, de semmi változás. Mit tudnék még ellenőrizni?

Annyi AP azért talán sok lenne...

Annyi AP azért talán sok lenne...